Je gebruikt ChatGPT waarschijnlijk dagelijks om teksten te schrijven of code te debuggen. Maar wist je dat door simpelweg je recente gesprekken te voeren, je potentieel gevoelige bedrijfsdata blootstelt? Recente incidenten tonen aan dat er een flinke datalek is geweest waarbij gebruikersinformatie openbaar is gemaakt. Dit is geen theorie; dit gebeurt nu en jij moet weten hoe je jezelf beschermt.

Het klinkt misschien alsof AI-modellen inherent veilig zijn, maar de zwakke plek zit vaak in de *brug* die wij gebruiken om ze te bereiken. Als je dit artikel overslaat, loop je het risico dat je data – of die van je werkgever – onbedoeld in verkeerde handen valt. Laten we kijken hoe tech-experts adviseren om dit risico nu meteen te verkleinen.

De verborgen route: Waarom API-verbindingen dit lek veroorzaken

Volgens beveiligingsexperts is het probleem vaak niet de AI zelf, maar hoe bedrijven deze integreren. Voor veel Nederlandse ondernemingen fungeert een API (Application Programming Interface) als een stille chauffeur tussen hun interne systemen (zoals klantenservice software) en de modellen van OpenAI.

Deze koppelingen laten een digitaal spoor achter. Zelfs als de AI het antwoord geeft, is de vraag: waar blijven die gegevens daarna? Als ze buiten de EU of op onbeveiligde servers blijven hangen, heb je een serieus beveiligingsgat gecreëerd.

De ‘Shadow AI’-tijdbom onder je bureau

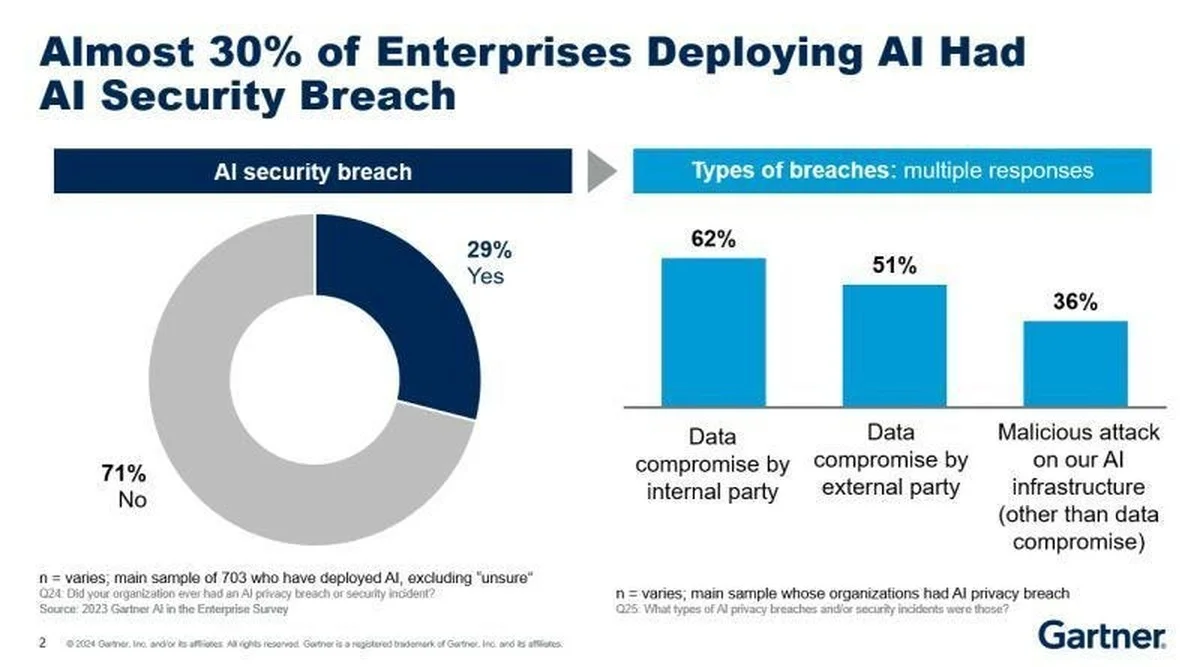

Wat veel bedrijfsmanagers over het hoofd zien, is 'Shadow AI'. Een recente Cisco-rapportage toonde aan dat maar liefst 60% van de IT-afdelingen niet weet welke AI-tools hun werknemers zelf installeren en gebruiken. Niemand doet dit uit kwade wil; we willen gewoon sneller werken!

Maar een goedbedoelde actie kan een deuk slaan in de beveiliging. Als je je nieuwe vakantieresortplanning in de gratis versie typt terwijl je ook bedrijfsgeheimen verwerkt, wordt dit lastig te scheiden.

Jouw 5-Stappenplan voor directe AI-Hygiëne

Om de risico’s te minimaliseren, moet je data slim structureren en de instellingen van je tools aanscherpen. Hier zijn de concrete stappen die experts nu adviseren:

- Maak een strikte scheiding: Gebruik nooit je werkaccount voor privévragen en vice versa. Behandel werk-AI alsof het een bedrijfseigendom is.

- Anonimiseer gevaarlijke input: Als je code of een proces wilt laten controleren, verwijder dan alle identificeerbare variabelen of persoonlijke klantnamen. Geef alleen de anonieme structuur door.

- Stel de bewaarfunctie uit: Dit is cruciaal. Ga direct naar je ChatGPT-instellingen en schakel de optie uit die toestaat dat je gesprekken worden gebruikt voor het trainen van toekomstige modellen.

- Activeer het zwaarste slot: Zorg overal voor Two-Factor Authentication (MFA). AI-tools zijn een nieuw toegangspunt tot je digitale leven.

- Beperk de data-uitwisseling: Als je bedrijf AI integreert via een API, eis dan dat de dataverwerking real-time gebeurt en dat gegevens direct worden gewist na gebruik, zonder opslag in derde landen.

Praktische tip: Wat je NU moet doen met je bananen

Hoewel het hier gaat over datalekken, is het mentale proces hetzelfde als bij oudere, onbekende apparaten: je moet de standaardbeveiliging van de fabrikant *corrigeren*.

Denk aan de analogie uit de natuur: Vroeger dacht je dat je planten water nodig hadden door ze van bovenaf te drenken. Nu weten we dat ervaren tuiniers vaak een spons onderin de pot plaatsen. Het lijkt tegen-intuïtief, maar het reguleert de afvoer beter. Zo werkt AI ook: de standaardinstelling is zelden de meest veilige of efficiënte instelling voor jouw specifieke situatie.

Dit lek is een harde herinnering: technologie is pas zo veilig als de gebruiker die het instelt. Heb jij al gecontroleerd of jouw gespreksgeschiedenis nog wordt gebruikt om de volgende AI te trainen?